又是一个做出了答案才发现方向错了的题。

不忘初心,方得始终

又是一个做出了答案才发现方向错了的题。

心血来潮去玩CTF,本弱鸡就算菜也要做做自我修养不是~

公布答案的时候会同步wp过来,如果做不出来就忘了这些玩意吧……

毕竟我不会PWN和硬件这类玩意。

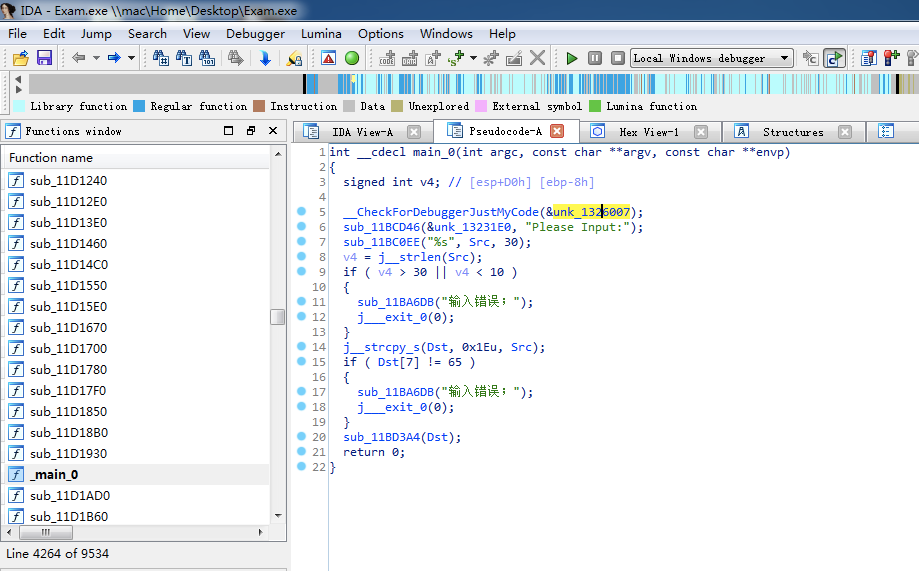

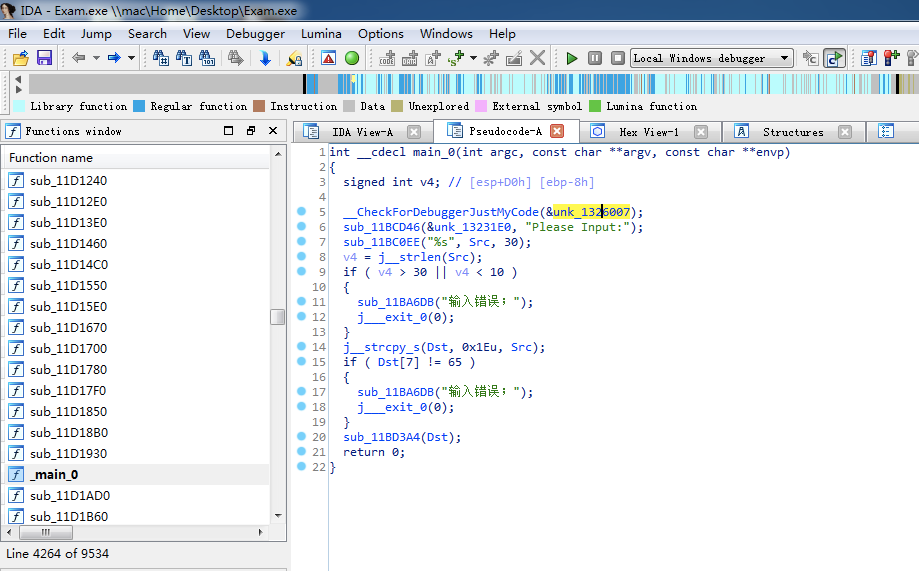

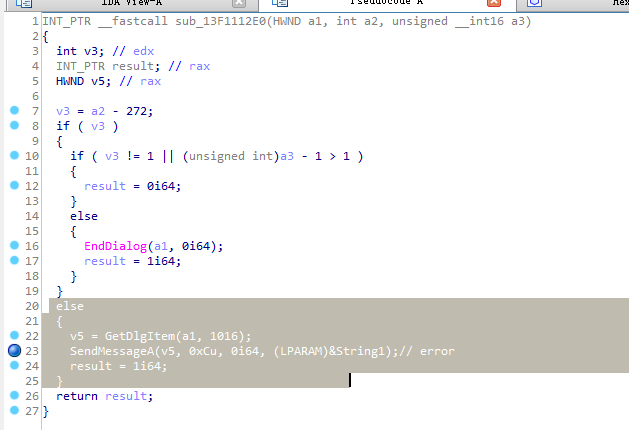

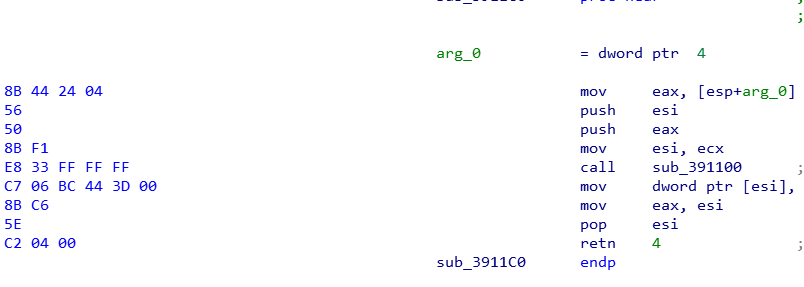

拿到了exe我第一时间就拖进了ida,之后字符串大法企图找到成功失败之类的字样,然而我落空了。

仔细思考一下mfc程序的工作原理之后,并观察了一下ida的指示条。

天蓝色看着好舒服,大多数函数都被识别了,于是我快速的转到了函数列表中,找到了第一个sub

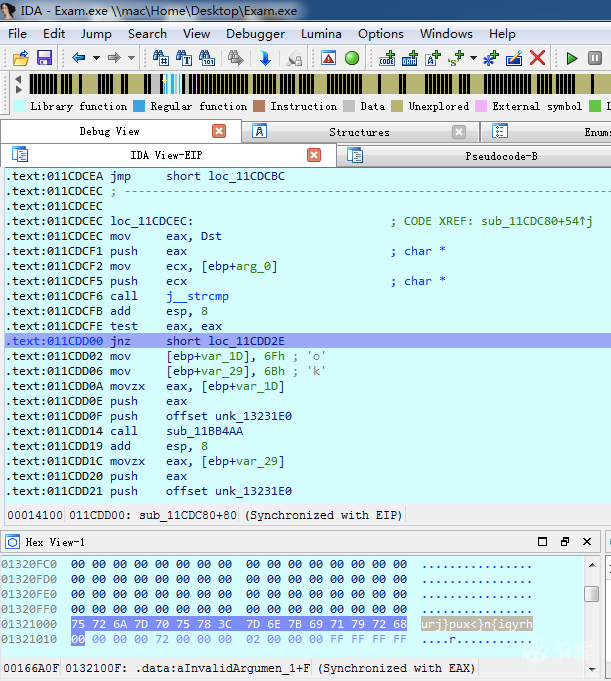

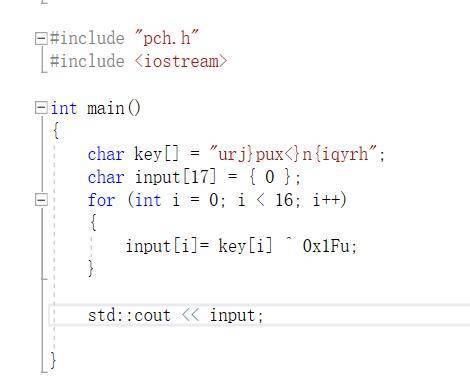

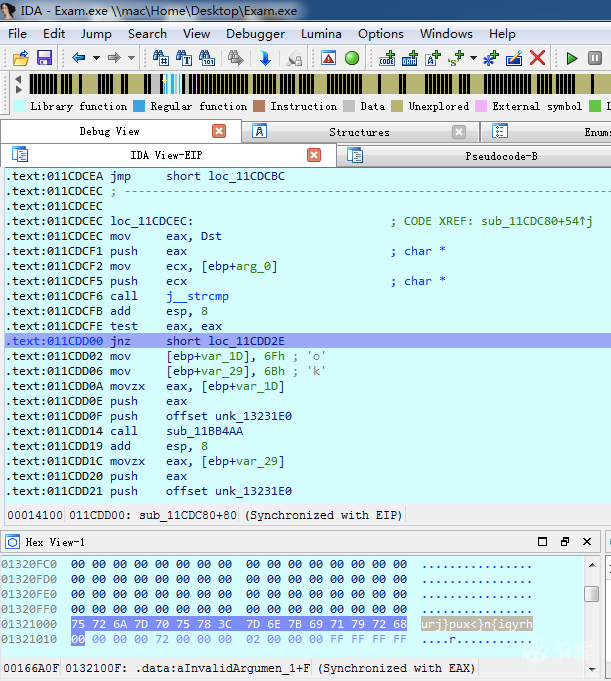

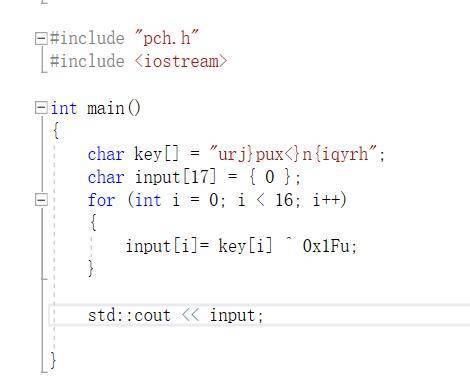

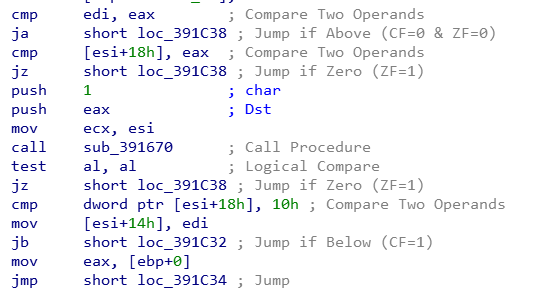

在sendMessage那里随便打了一个断点,发现提示错误,对应的,我找了下找个函数的交叉引用,来到了一个喜闻乐见的地方[……]

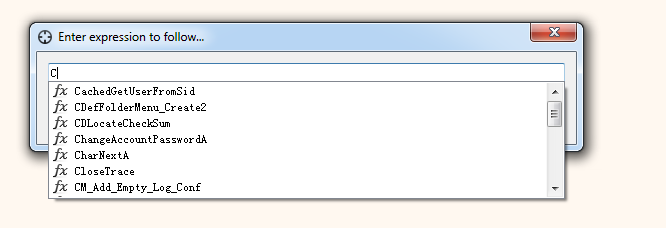

画眉大佬给我们留了个作业,让我们给x64dbg写一个类似OD IDAFicator 的插件。

我想出了一个思路是通过智能跳转实现,结果我打开了2018.5月的x64dbg,发现直接就有智能提示!

我心想着,这还写个毛啊,作业也不用做了,就在群里吐槽了一下,结果画眉说他的8月版本死活不提示!

我嘲讽了一番是他电脑问题之后,结果下了个新版,我的也不提示了!

心中万头草泥马飞奔而过,这尼玛更新还有负更新的?

我下载了两份源码,并粗略的进行了对比。

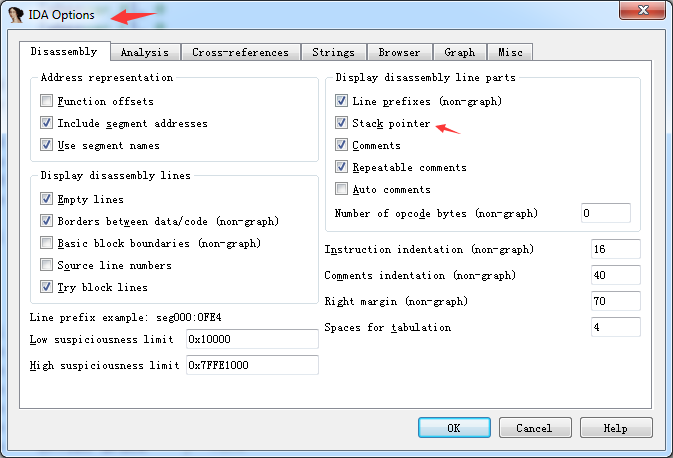

Ida针对栈指针变化的分析时,很多时候会无法确定一个call到底是哪种调用约定,从而导致分析失败无法F5。

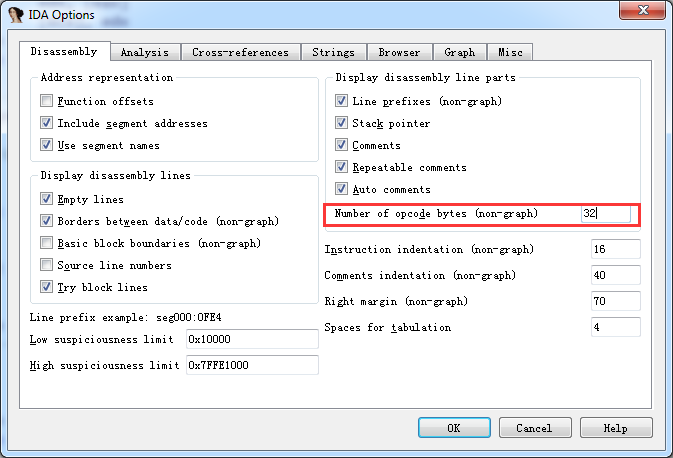

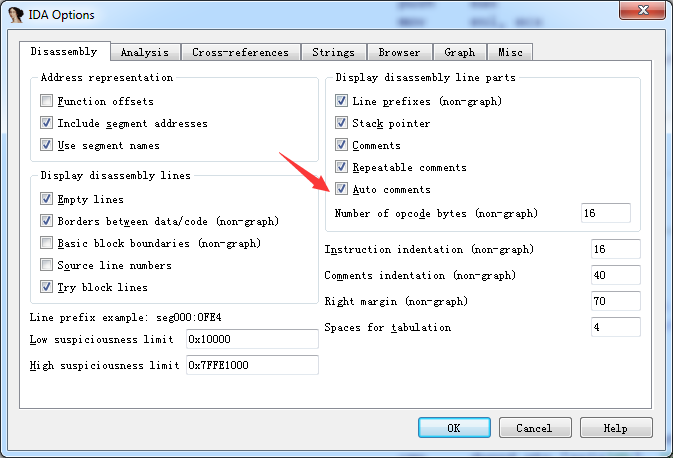

打开Options->General

![. text . . text : . text : . text . . text : . text : . text . . text : . text : . text . . text : . text : . text : . text : . text : . text : . text : . text : . text : . text : . text . . text : . text : . text . . text : . text : . text : . text : . text : . text : . text : • 00401100 00401107 ØØ4011ØA 02 •ØØ4Ø11ØD 00401110 00401113 •00401116 00401119 •ØØ4Ø111F 00401124 02 00401127 0040112B 00401131 00401136 0040113B 00401140 00401142 00401147 •ØØ4Ø114E 00401153 00401158 •ØØ4Ø115D 00401162 1165 . text : 5 0040116 ØØ40116A 0040116C ØØ40116D ØØØ ØØ40116D 028 028 02 02 02 02 X 02 02 02 03 03 03 03 01 010 008 mov lump to operand Jump in a window Jump in a new hex window List cross references from... Edit function... Change stack pointer... Hide Graph view Proximity browser Undefine Synchronize with Run to cursor Add write trace Add zead/write trace Add execution trace Add breakpoint Copy address to command line Xrefs graph to„. Xrefs graph from... Eont... mov pop retn [ebP+var [ebp+var_4] 4] Enter 4] Alt+ Enter C] Ctrl+J Alto Alt+K Ctrl+Numpad+- eax Numpad+- ; "fuck" _krn1n_fnMsgBox allKrnILibCmd ; CODE XREF: sub_4010DB+50tj esp, ebp ebp](http://blog.yueluo.me/wp-content/uploads/2018/11/text-text-text-text-text.png)

手动平衡变成负数堆栈即可。

设置个长度就可以了

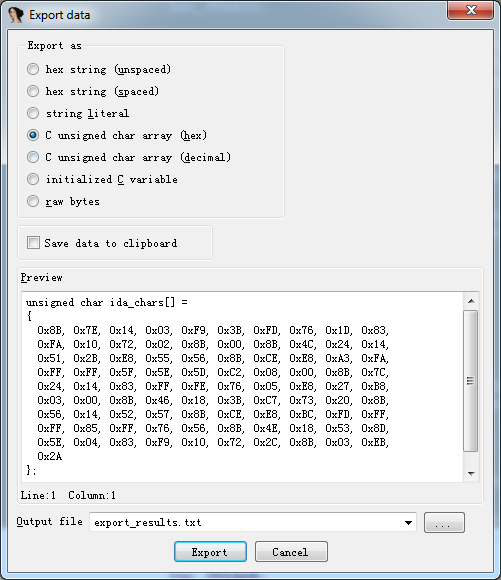

不得不说ida自带的窗口想复制一些东西出去太难用了,但作者还是贴心的提供了连选功能。

按下Alt+L

注意光标的变化

选区之后按下Shift+E(Export data)

选择一个你要的风格就可以了。

当你调试的同时享受ida的f5功能[……]

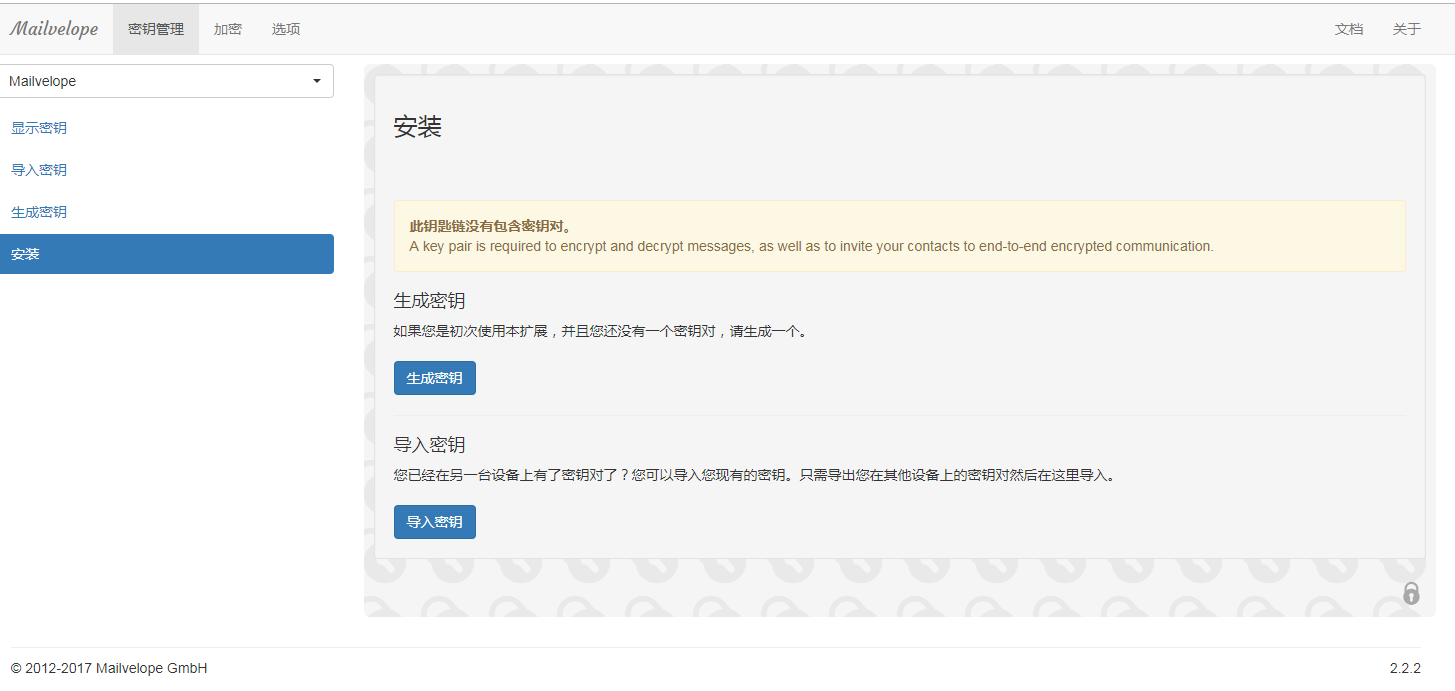

很多公司会要求你发加密邮件,搞了半天的GNU PG发现难用的要死。

借助了一下Google,发现个很不错的chrome插件,叫mailvelope

用法过于简单,简单介绍一下。

如果你在其他网站看到了公钥让你加密你的邮件,使用导入密钥并在加密的选项卡加密你要加密的内容在发送即可。

如果你需要全程加密,请生成你自己的公私钥,并在发送邮件的时候加密你的数据,并附带上你自己的公钥,私钥切记保管好。[……]

于是我又来水了~~~

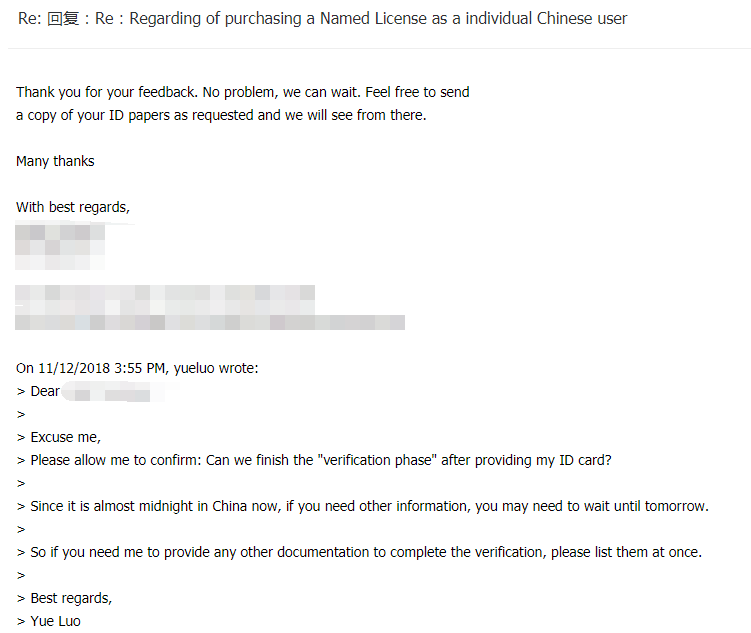

说下经过吧:

我用私人邮件,问卖不卖中国个人named license

回复:请使用公司邮件

我说我只是个人使用,跟公司无关

回复:我们知道,但请用公司邮件

我换了公司邮件之后主动发了一个邮件告诉他用这个

他回复,请提供公司的网站

我给了

又回复,证明不了你的身份,请提供身份证

我说都快半夜了,你不介意明天给你,还要什么请给个清单

然后他没回答我任何问题,就上面那一句话

这里面的恶意请你们体会一下吧。

生而为人,我为国内某些人感到抱歉[……]

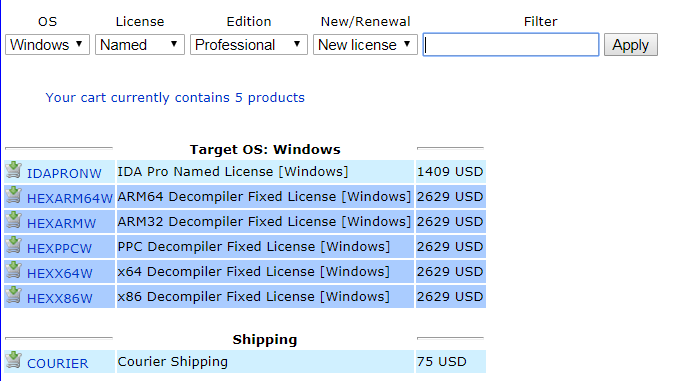

IDA是逆向界的屠龙刀,这个用过的朋友大概深有体会,而真正用过正版的人却寥寥无几,为什么呢?我们看看他的售价。

乍一看是8w块,注定了不是一般人舍得消费的。

其实下面的说明说的也很清楚了,捆绑购买是有优惠的。

实际价格大概是5w rmb一个版本+一年内的新版本免费升级。

续费的话,价格只有一半。

说句良心话吧,IDA这个软件没有任何加密和防破解措施,全靠使用者自觉。

由于无节操的人的泄漏,使得hexray公司已经不想卖给中国人了。

所谓有钱也不卖给你。

看着埃达迷人的笑容,你良心过得去吗?

要说泄漏的事,据我所知,几个版本的[……]

分析FFXIV也有大半个月了,没搞定岂能甘心?

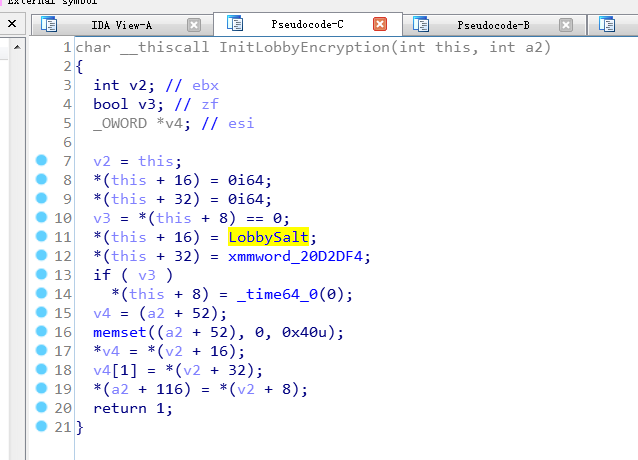

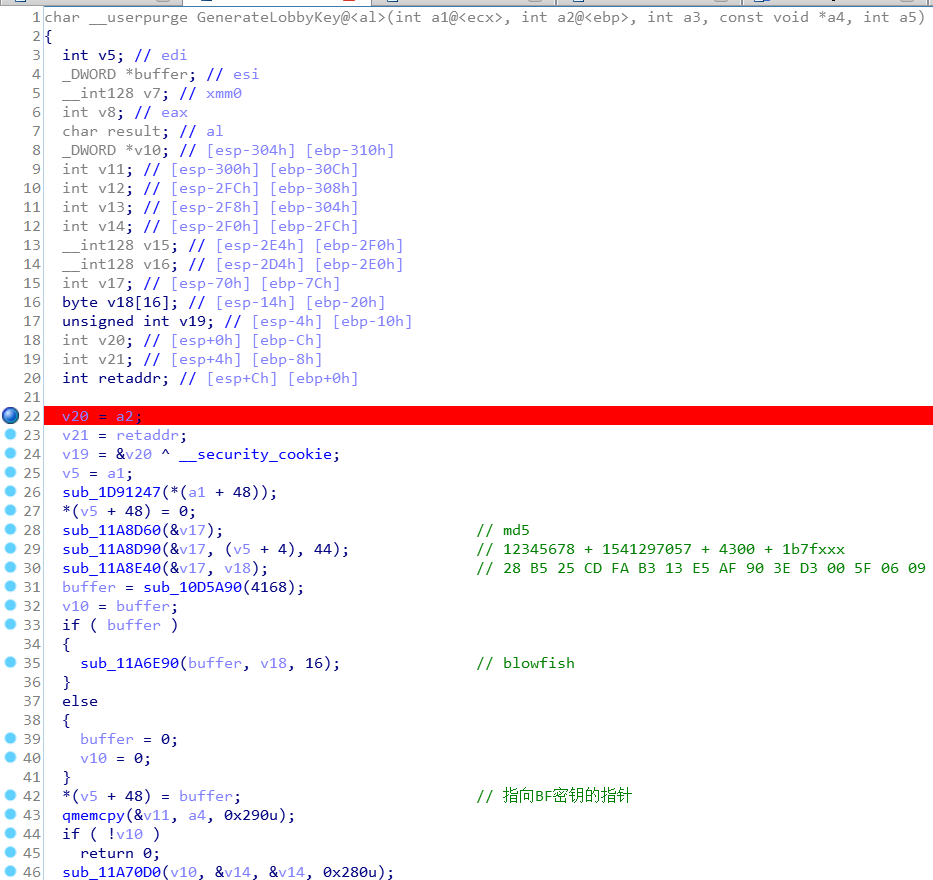

因为蓝宝石这个项目已经给了我不少启示,我就跟着他的逻辑走,把正确的解密搞了出来。

首先是协商密钥:

其实数据包里面会变的只是那个time64。

网络数据使用的大端。

已经很清晰了,聪明的你应该已经知道为什么蓝宝石的工具不能直接用了吧?

![]() [……]

[……]

近期的半个月,白天有空闲时间学习,晚上直接拿程序练手。

最近在玩FFXIV,发现国服某sdo的登陆器是真的J2的烦。

每次都给你安装XX卫士,玛德,安装也就算了,这玩意跟个泰迪一样,见exe就注入。

就拿你这zz下手好了,你不是喜欢注入吗?

那我只好强上干掉这玩意自己实现登陆了。

结果打脸了,分析整个过程硬是用了半个月,最后也只用猥琐的办法实现了半脱离启动器进行双开。

通过抓包分析,发现这玩意是走http登陆的!我起初还不信,断了下ws32,结果堆栈一回溯真的就是http。。。

启动器登陆->令牌发送给游戏[……]